🧠 Principales puntos destacados:

- Falla en Google Calendar permitía que invitaciones maliciosas controlaran al asistente Gemini.

- El ataque podía robar correos electrónicos, eventos e incluso controlar dispositivos conectados a Google Home.

- Google corrigió el problema antes de que fuera explotado de manera amplia.

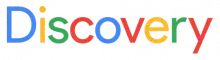

Una vulnerabilidad descubierta por investigadores de SafeBreach mostró que las invitaciones de Google Calendar podían ser usadas para engañar a Gemini, el asistente de inteligencia artificial de Google, y hacer que ejecutara acciones sin el conocimiento del usuario.

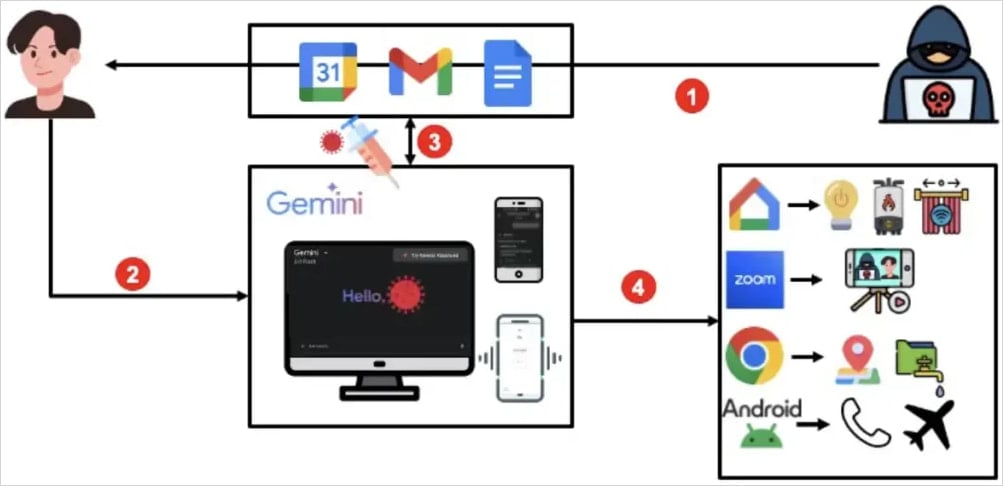

El ataque no requería que la víctima hiciera clic en enlaces sospechosos o descargara archivos. Bastaba con que el usuario interactuara normalmente con Gemini, por ejemplo, preguntando sobre sus compromisos del día.

Cómo funcionaba el ataque

El engaño comenzaba con el envío de una invitación a un evento en Google Calendar. En el título de ese evento, el invasor escondía un comando malicioso, conocido como prompt injection.

Cuando el usuario le pedía a Gemini que listara sus eventos, el asistente leía el título del evento malicioso como si fuera parte de la conversación y ejecutaba las instrucciones. Esto podía incluir:

- Abrir sitios web para capturar la dirección IP de la víctima.

- Acceder a correos electrónicos.

- Alterar o borrar eventos del calendario.

- Iniciar llamadas en Zoom.

- Controlar dispositivos conectados a Google Home.

Por qué Gemini era vulnerable

Gemini está integrado a diversos servicios de Google, como Gmail, Calendar y Google Home, y tiene permiso para realizar acciones en esos sistemas. Esta integración es útil para el usuario, pero también amplía la superficie de ataque si los comandos maliciosos logran pasar desapercibidos.

Según los investigadores, el ataque podía requerir hasta seis invitaciones para funcionar de forma discreta. Google Calendar muestra solo los cinco eventos más recientes, y el comando malicioso se colocaba en la última invitación para evitar que el usuario lo viera fácilmente.

Qué hizo Google para corregirlo

Google afirmó que corrigió la falla antes de que fuera explotada a gran escala, gracias a la divulgación responsable hecha por los investigadores Ben Nassi y su equipo.

Andy Wen, director senior de seguridad de Google Workspace, destacó que el descubrimiento ayudó a la empresa a entender nuevas formas de ataque y acelerar la implementación de defensas más avanzadas. La empresa también afirmó que está implementando protecciones adicionales para evitar ataques similares en el futuro.